Imagine la escena: el Director Financiero de su empresa recibe una videollamada urgente del CEO. La voz es idéntica, los gestos son familiares y la urgencia parece legítima. El «CEO» solicita una transferencia inmediata para cerrar una adquisición estratégica confidencial. Media hora después, la empresa ha perdido millones de euros.

Esto no es un guion de cine; es la realidad de la ingeniería social de nueva generación. En 2026, los ataques basados en deepfakes (suplantación de identidad mediante IA generativa) han dejado de ser una curiosidad técnica para convertirse en el arma predilecta del cibercrimen organizado. La pregunta para las empresas ya no es si recibirán un ataque de este tipo, sino si sus sistemas de seguridad podrán distinguir al humano de la máquina.

El fin de la confianza visual y auditiva

Históricamente, la seguridad empresarial se basaba en el «ver para creer». Una cara conocida en una pantalla o una voz reconocida por teléfono eran credenciales suficientes. Hoy, la IA puede clonar una voz con solo tres segundos de audio y generar rostros hiperrealistas en tiempo real que parpadean, sudan y gesticulan con una naturalidad aterradora.

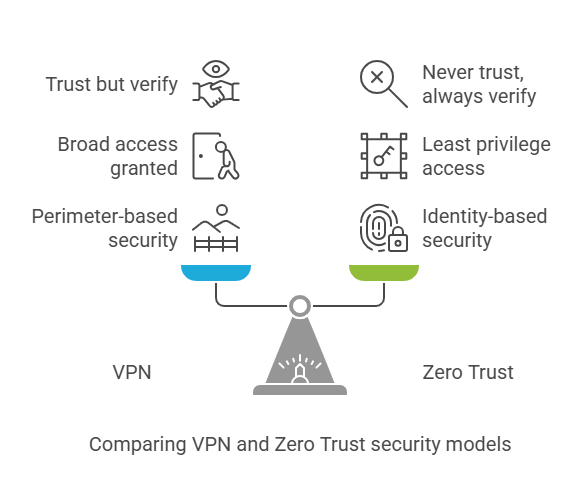

El software de seguridad tradicional, basado en perímetros y contraseñas, es inútil ante este nivel de sofisticación. Para combatir una identidad fabricada por IA, las empresas están recurriendo a dos pilares tecnológicos fundamentales: la Biometría de Comportamiento y el modelo Zero Trust.

1. Biometría de Comportamiento: El «ADN» del Movimiento

A diferencia de la biometría estática (como la huella dactilar o el escaneo facial, que pueden ser replicados por una imagen de alta resolución), la biometría de comportamiento analiza cómo interactúa un usuario con su entorno digital.

El software de seguridad de última generación monitorea patrones invisibles al ojo humano:

- La cadencia del teclado: La presión y el ritmo exacto al escribir.

- El movimiento del ratón: Las trayectorias y micro-pausas que cada individuo realiza de forma única.

- Patrones de navegación: Cómo se desplaza el usuario por las aplicaciones internas de la empresa.

Incluso si un deepfake visual es perfecto, es casi imposible que el atacante replique la «huella de comportamiento» del directivo suplantado. Si el sistema detecta una discrepancia entre la cara que ve en la cámara y la forma en que el usuario está interactuando con el sistema, bloquea la operación instantáneamente.

2. Protocolos Zero Trust: «Nunca confiar, siempre verificar»

El auge de los deepfakes ha acelerado la adopción del modelo Zero Trust (Confianza Cero). Bajo esta filosofía, la arquitectura de red asume que cualquier intento de conexión —incluso si viene de dentro de la oficina o de la cuenta del jefe— es una amenaza potencial hasta que se demuestre lo contrario.

En la era del fraude por video, el Zero Trust introduce capas de verificación que la IA no puede saltar:

- Autenticación Multifactor Adaptativa (MFA): No basta con un SMS. El sistema exige tokens físicos o verificaciones en dispositivos secundarios que no están vinculados a la sesión de video.

- Microsegmentación: Aunque un atacante logre engañar a alguien para entrar en el sistema, no tiene acceso a toda la red. Cada movimiento hacia datos sensibles requiere una re-validación de identidad.

- Firmas Criptográficas de Video: Las nuevas plataformas de comunicación empresarial están empezando a implementar «marcas de agua» criptográficas. Si el flujo de video no está firmado digitalmente por el hardware de origen, el sistema alerta de que el contenido podría estar siendo manipulado por IA.

La urgencia de la inversión: El factor humano

La tecnología es solo la mitad de la batalla. El eslabón más débil sigue siendo el humano bajo presión. Por ello, la ciberseguridad moderna incluye software de simulación de ataques que entrena a los empleados para detectar las sutiles «fallas» de un deepfake: una iluminación inconsistente, un parpadeo extraño o una sincronización de labios que se desajusta por milisegundos.

Invertir en ciberseguridad hoy no es solo comprar un antivirus; es blindar la reputación y el patrimonio de la compañía. En un mundo donde nuestras caras y voces pueden ser sintetizadas por un algoritmo, la identidad corporativa se convierte en el activo más valioso y, a la vez, en el más vulnerable.

Conclusión: La era del deepfake nos obliga a regresar a una desconfianza saludable. Las empresas que sobrevivan a esta década serán aquellas que sustituyan la fe ciega en lo que ven sus ojos por una infraestructura tecnológica capaz de verificar lo invisible. La seguridad ya no es una opción de IT; es el nuevo seguro de vida de la empresa moderna.